BUU-picoctf_2018_leak_me-WP

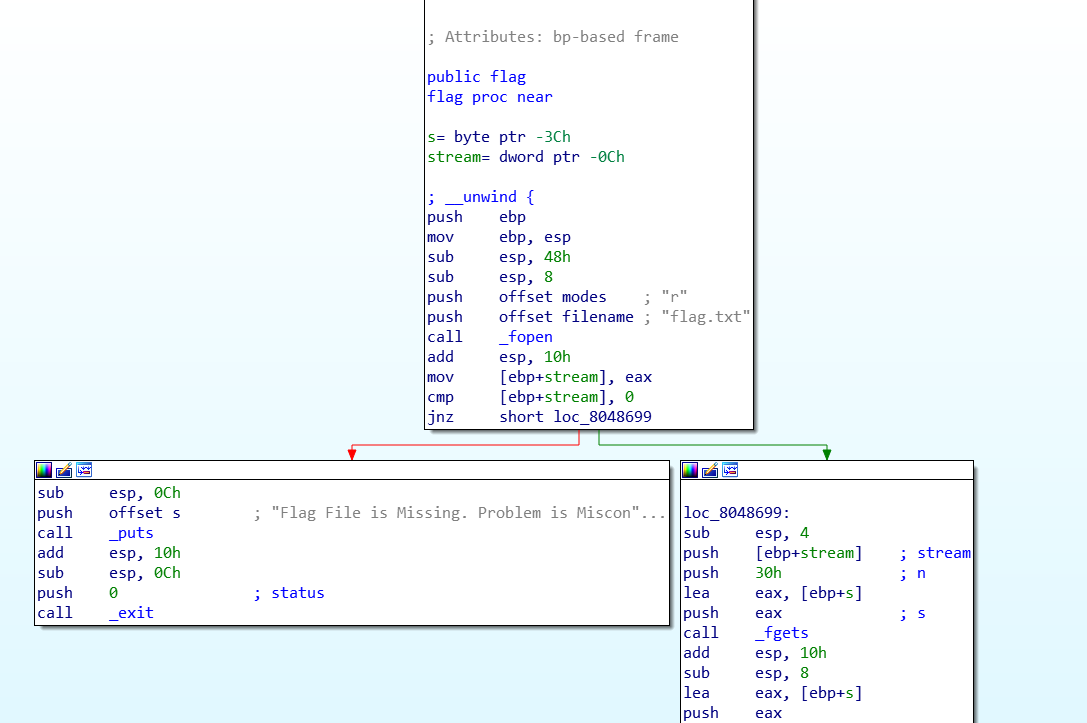

这道题没什么难度,IDA没办法反编译,没办法,就硬看呗

有这个后门,需要我们输入一个正确的密码才可以执行,密码会先被读到内存中。

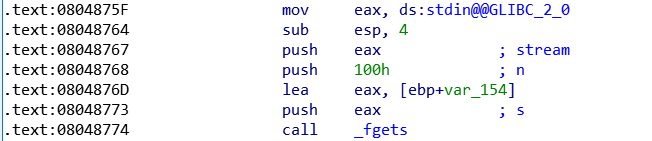

而我们会输入自己的名字,可以输入0x100个字节

这正好可以接上(应该是正好吧,懒得算了

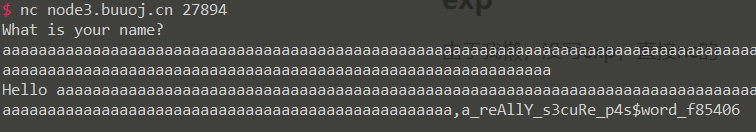

exp

由于我懒,没写exp,直接nc的

可见leak出了密码,密码确实非常安全啊

输入密码就可以get flag了。

后记

据说无法分析有时候是可以解决的,这道题F5一下说0x8048705这里有问题,发现是调用函数无法分析,只要点进去按一下F5,再返回再F5就可以了。很神奇,确实可以。这里的问题是分析器无法正确识别函数的参数个数造成的,所以先分析一下函数的参数个数分析器就可以识别了。